Добрейшего времени суток, обитатели сия форума!

Сегодня мы будем говорить о том, как немного обеспечить анонимность

В этой статье затронем несколько аспектов:

-SSH-туннели;

-DNSCrypt;

-Свой VPN-сервер;

-Настройка браузера:

-WebRTC;

-NoScript;

Ну что ж, начнём!

SSH-туннели

Об SSH-туннелях мы с Вами уже говорили в прошлых статьях

Так же, можно создать цепочку из SSH-туннелей

На них сильно зацикливаться не будем. Просто используем их.

И не забываем использовать язык системы, язык браузера и время под регион нашего SSH

DNSCrypt

Самый простой способ защитить свое DNS соединение — это использовать DNSCrypt.

Первым делом качаем сам DNSCrypt

Уже откомпилированная версия находится в каталоге DNSCrypt архива. Нам нужен только один файл — dnscrypt-proxy.exe. Он находится в том самом каталоге.

Запустив dnscrypt-proxy.exe, ты понял, что что-то не то. Программа запустилась в окне командной строки. Все правильно, ты скачал сам прокси, а теперь еще нужно скачать к нему оболочку: Оболочка

В каталоге binaries/Release/ будет файл dnscrypt-winclient.exe. Копируем этот файл в каталог, в котором находится файл dnscrypt-proxy.exe.

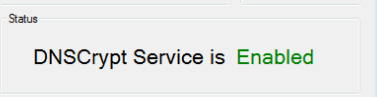

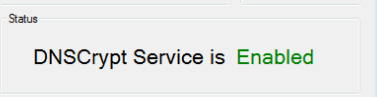

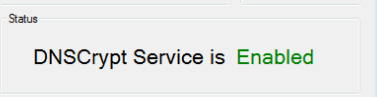

Осталось только запустить dnscrypt-proxy. exe. В появившемся окне выбери сетевые адаптеры, которые нужно защитить, и нажми кнопку Start. Если всё работает, то Status будет Enabled

Так же, можно использовать динамический DNS, типа, noip.com

Свой VPN-сервер

Регистрируемся на RootVPN, (https://rootvpn.net/ru/) сразу при регистрации на балансе достаточно денег, чтобы попробовать создать VPN бесплатно и протестировать его 8 часов. После чего можно пополнить баланс.

Выбираем страну размещения сервера. Чем ближе размещение VPN, тем больше скорость и ниже пинг.

Выбираем количество пользователей или устройств.

Если вы хотите объединить офисы или компьютеры в эту сеть, выберите Client-to-client трафик.

Разверните вкладку «Дополнительные настройки», для высокой скорости оставьте протокол UDP, или TCP если у вас проблемный провайдер.

Выберите зашифрованный DNS или DNS от Google, если ему доверяете больше.

Если хотите, чтобы VPN не определялся сайтами выберите скрывать VPN Fingerprint.

Нажмите кнопку "Создать" и ждите до 40 минут.

После процесса создания на email придет уведомление, а в личном кабинете появится возможность скачать конфиг для OpenVPN.

(https://openvpn.net)

Скачиваем конфиг и импортируем его в OpenVPN.

Так же, в настройках Windows можно поставить DNS-сервер, который вы хотите. Можно и от Google, как на скриншоте (не советую от Google)

Так же, отключаем всё, кроме IP версии 4 (TCP/IPv4) и IP версии 6 (TCP/IPv6)

Настраиваем браузер

Или просто используем TOR, что лучше.

Во-первых, нам необходимо сменить свой User-Agent

Переходим в магазин расширений и качаем User-Agent Switcher

И настраиваем User-Agent

Во-вторых, нам нужно закрыть WebRTC

Снова в магазине качаем WebRTC Control

Активируем

В-третьих, можно отрубить все скрипты разом, так будет безопаснее.

Для этого качаем NoScript, но могут быть проблемы при загрузке страниц из-за блокировки JavaScript

Чистим white-list и готово!

В-четвёртых, отключаем некоторые функции в браузере. В роде, отсылать анонимные отчеты, автозаполнение, сохранение паролей.

Включаем Do-Not-Track

Сегодня мы будем говорить о том, как немного обеспечить анонимность

В этой статье затронем несколько аспектов:

-SSH-туннели;

-DNSCrypt;

-Свой VPN-сервер;

-Настройка браузера:

-WebRTC;

-NoScript;

Ну что ж, начнём!

SSH-туннели

Об SSH-туннелях мы с Вами уже говорили в прошлых статьях

Так же, можно создать цепочку из SSH-туннелей

Допустим, у нас есть три ssh (Россия, Австралия, Швейцария) – пожалуй одна из лучших связок, так как мы хотим сделать цепочку из этих ssh, да так, чтоб каждый из узлов, не знал реальный ip, который инициирует трафик (кроме входящего), и каждая из сессий шифровалась уникальным ключом, то есть "внутренние" узлы не смогут снифить траффик, кроме последнего, он будет служить отправной точкой. По такому принципу работает сеть TOR, отличие только в том, что узлы в цепочке меняться не будут.

Для реализации цепи, нам потребуется ssh - клиент www.putty.org (данный проект в рекламе не нуждается)

Шаг. 1

Запускаем Putty

Connection->SSH->Tunnels

В Source Port пишем любой свободный порт, например 9048

Обозначьте чекбоксы Dynamic и IPv4

В Session, пишете IP хоста и в поле "Saved Sessions" вписать название страны ssh и нажать Save, чтоб в дальнейшем не делать лишних движений.

Жмете Open и коннектимся. Putty сворачиваем, не закрываем.

Поздравляю, мы подняли socks5 сервер на локальном хосте (127.0.0.1:9048)

Шаг. 2

Идем дальше:

Запускам Putty

Connection-> SSH->Tunnels

В Source Port пишете любой свободный порт, например 9049

Обозначаете чекбоксы Dynamic и IPv4

В Connection->Proxy, и вводите Proxy type: SOCKS 5, Proxy hostname: 127.0.0.1, Port: 9048, Do DNS name lookup at proxy end: Yes.

В Session, пишете IP хоста, в поле Saved Sessions вписать название страны ssh и нажать Save. Жмете Open и коннектимся. Putty сворачиваем.

Что мы только что сделали?

Первое, подключились к нашему локальному socks (127.0.0.1:9048) и как результат, весь трафик идет через первый узел. Второе, подняли socks5 сервер на локальном хосте (127.0.0.1:9049), для последующих подключений.

В итоге, повторяя шаг два и, меняя в шестом пункте номер порта (в нашем случае, для третьего узла будет порт 9049), можно поднимать сколько угодно соксов и пробрасывать через них трафик. На последнем узле так же поднимаем socks сервер и указываем его в качестве "socks proxy" в proxyfier.

В результате, ты будешь находиться в стране последнего узла. Все просто, таким образом можно обогнуть всю планету.

Я неспроста взял первый порт 9048, потому что поднимая цепочку из трех ssh, последний socks будет поднят на порте 9050, а этот порт по стандарту слушает ProxyChains, то есть ProxyChains из коробки слушает порт ТОРА, так удобнее, не нужно лезть в конфиги и ты точно знаешь на каком порту, какая страна.

Обязательно смените DNS в настройках адаптера.

Одной командой с помощью proxychains:

sudo proxychains ssh –D 127.0.0.1:8181 [email protected]

Без поддержки терминала

sudo ssh -D 127.0.0.1:1080 -N [email protected].100.xxx

Просто прокинуть порт

sudo ssh -t user@srv1 -L 56443:localhost:56443 ssh user@srv2 -L 56443:localhost:56443 -t ssh user@srv3 -L 56443:localhost:443

Для реализации цепи, нам потребуется ssh - клиент www.putty.org (данный проект в рекламе не нуждается)

Шаг. 1

Запускаем Putty

Connection->SSH->Tunnels

В Source Port пишем любой свободный порт, например 9048

Обозначьте чекбоксы Dynamic и IPv4

В Session, пишете IP хоста и в поле "Saved Sessions" вписать название страны ssh и нажать Save, чтоб в дальнейшем не делать лишних движений.

Жмете Open и коннектимся. Putty сворачиваем, не закрываем.

Поздравляю, мы подняли socks5 сервер на локальном хосте (127.0.0.1:9048)

Шаг. 2

Идем дальше:

Запускам Putty

Connection-> SSH->Tunnels

В Source Port пишете любой свободный порт, например 9049

Обозначаете чекбоксы Dynamic и IPv4

В Connection->Proxy, и вводите Proxy type: SOCKS 5, Proxy hostname: 127.0.0.1, Port: 9048, Do DNS name lookup at proxy end: Yes.

В Session, пишете IP хоста, в поле Saved Sessions вписать название страны ssh и нажать Save. Жмете Open и коннектимся. Putty сворачиваем.

Что мы только что сделали?

Первое, подключились к нашему локальному socks (127.0.0.1:9048) и как результат, весь трафик идет через первый узел. Второе, подняли socks5 сервер на локальном хосте (127.0.0.1:9049), для последующих подключений.

В итоге, повторяя шаг два и, меняя в шестом пункте номер порта (в нашем случае, для третьего узла будет порт 9049), можно поднимать сколько угодно соксов и пробрасывать через них трафик. На последнем узле так же поднимаем socks сервер и указываем его в качестве "socks proxy" в proxyfier.

В результате, ты будешь находиться в стране последнего узла. Все просто, таким образом можно обогнуть всю планету.

Я неспроста взял первый порт 9048, потому что поднимая цепочку из трех ssh, последний socks будет поднят на порте 9050, а этот порт по стандарту слушает ProxyChains, то есть ProxyChains из коробки слушает порт ТОРА, так удобнее, не нужно лезть в конфиги и ты точно знаешь на каком порту, какая страна.

Обязательно смените DNS в настройках адаптера.

Одной командой с помощью proxychains:

sudo proxychains ssh –D 127.0.0.1:8181 [email protected]

Без поддержки терминала

sudo ssh -D 127.0.0.1:1080 -N [email protected].100.xxx

Просто прокинуть порт

sudo ssh -t user@srv1 -L 56443:localhost:56443 ssh user@srv2 -L 56443:localhost:56443 -t ssh user@srv3 -L 56443:localhost:443

И не забываем использовать язык системы, язык браузера и время под регион нашего SSH

DNSCrypt

Самый простой способ защитить свое DNS соединение — это использовать DNSCrypt.

Первым делом качаем сам DNSCrypt

Уже откомпилированная версия находится в каталоге DNSCrypt архива. Нам нужен только один файл — dnscrypt-proxy.exe. Он находится в том самом каталоге.

Запустив dnscrypt-proxy.exe, ты понял, что что-то не то. Программа запустилась в окне командной строки. Все правильно, ты скачал сам прокси, а теперь еще нужно скачать к нему оболочку: Оболочка

В каталоге binaries/Release/ будет файл dnscrypt-winclient.exe. Копируем этот файл в каталог, в котором находится файл dnscrypt-proxy.exe.

Осталось только запустить dnscrypt-proxy. exe. В появившемся окне выбери сетевые адаптеры, которые нужно защитить, и нажми кнопку Start. Если всё работает, то Status будет Enabled

Так же, можно использовать динамический DNS, типа, noip.com

Свой VPN-сервер

Регистрируемся на RootVPN, (https://rootvpn.net/ru/) сразу при регистрации на балансе достаточно денег, чтобы попробовать создать VPN бесплатно и протестировать его 8 часов. После чего можно пополнить баланс.

Выбираем страну размещения сервера. Чем ближе размещение VPN, тем больше скорость и ниже пинг.

Выбираем количество пользователей или устройств.

Если вы хотите объединить офисы или компьютеры в эту сеть, выберите Client-to-client трафик.

Разверните вкладку «Дополнительные настройки», для высокой скорости оставьте протокол UDP, или TCP если у вас проблемный провайдер.

Выберите зашифрованный DNS или DNS от Google, если ему доверяете больше.

Если хотите, чтобы VPN не определялся сайтами выберите скрывать VPN Fingerprint.

Нажмите кнопку "Создать" и ждите до 40 минут.

После процесса создания на email придет уведомление, а в личном кабинете появится возможность скачать конфиг для OpenVPN.

(https://openvpn.net)

Скачиваем конфиг и импортируем его в OpenVPN.

Так же, в настройках Windows можно поставить DNS-сервер, который вы хотите. Можно и от Google, как на скриншоте (не советую от Google)

Так же, отключаем всё, кроме IP версии 4 (TCP/IPv4) и IP версии 6 (TCP/IPv6)

Настраиваем браузер

Или просто используем TOR, что лучше.

Во-первых, нам необходимо сменить свой User-Agent

Переходим в магазин расширений и качаем User-Agent Switcher

И настраиваем User-Agent

Во-вторых, нам нужно закрыть WebRTC

Снова в магазине качаем WebRTC Control

Добрейшего времени суток, обитатели сия форума!

Сегодня мы будем говорить о том, как немного обеспечить анонимность

В этой статье затронем несколько аспектов:

-SSH-туннели;

-DNSCrypt;

-Свой VPN-сервер;

-Настройка браузера:

-WebRTC;

-NoScript;

Ну что ж, начнём!

SSH-туннели

Об SSH-туннелях мы с Вами уже говорили в прошлых статьях

Так же, можно создать цепочку из SSH-туннелей

На них сильно зацикливаться не будем. Просто используем их.Допустим, у нас есть три ssh (Россия, Австралия, Швейцария) – пожалуй одна из лучших связок, так как мы хотим сделать цепочку из этих ssh, да так, чтоб каждый из узлов, не знал реальный ip, который инициирует трафик (кроме входящего), и каждая из сессий шифровалась уникальным ключом, то есть "внутренние" узлы не смогут снифить траффик, кроме последнего, он будет служить отправной точкой. По такому принципу работает сеть TOR, отличие только в том, что узлы в цепочке меняться не будут.

Для реализации цепи, нам потребуется ssh - клиент www.putty.org (данный проект в рекламе не нуждается)

Шаг. 1

Запускаем Putty

Connection->SSH->Tunnels

В Source Port пишем любой свободный порт, например 9048

Обозначьте чекбоксы Dynamic и IPv4

В Session, пишете IP хоста и в поле "Saved Sessions" вписать название страны ssh и нажать Save, чтоб в дальнейшем не делать лишних движений.

Жмете Open и коннектимся. Putty сворачиваем, не закрываем.

Поздравляю, мы подняли socks5 сервер на локальном хосте (127.0.0.1:9048)

Шаг. 2

Идем дальше:

Запускам Putty

Connection-> SSH->Tunnels

В Source Port пишете любой свободный порт, например 9049

Обозначаете чекбоксы Dynamic и IPv4

В Connection->Proxy, и вводите Proxy type: SOCKS 5, Proxy hostname: 127.0.0.1, Port: 9048, Do DNS name lookup at proxy end: Yes.

В Session, пишете IP хоста, в поле Saved Sessions вписать название страны ssh и нажать Save. Жмете Open и коннектимся. Putty сворачиваем.

Что мы только что сделали?

Первое, подключились к нашему локальному socks (127.0.0.1:9048) и как результат, весь трафик идет через первый узел. Второе, подняли socks5 сервер на локальном хосте (127.0.0.1:9049), для последующих подключений.

В итоге, повторяя шаг два и, меняя в шестом пункте номер порта (в нашем случае, для третьего узла будет порт 9049), можно поднимать сколько угодно соксов и пробрасывать через них трафик. На последнем узле так же поднимаем socks сервер и указываем его в качестве "socks proxy" в proxyfier.

В результате, ты будешь находиться в стране последнего узла. Все просто, таким образом можно обогнуть всю планету.

Я неспроста взял первый порт 9048, потому что поднимая цепочку из трех ssh, последний socks будет поднят на порте 9050, а этот порт по стандарту слушает ProxyChains, то есть ProxyChains из коробки слушает порт ТОРА, так удобнее, не нужно лезть в конфиги и ты точно знаешь на каком порту, какая страна.

Обязательно смените DNS в настройках адаптера.

Одной командой с помощью proxychains:

sudo proxychains ssh –D 127.0.0.1:8181 [email protected]

Без поддержки терминала

sudo ssh -D 127.0.0.1:1080 -N [email protected].100.xxx

Просто прокинуть порт

sudo ssh -t user@srv1 -L 56443:localhost:56443 ssh user@srv2 -L 56443:localhost:56443 -t ssh user@srv3 -L 56443:localhost:443

И не забываем использовать язык системы, язык браузера и время под регион нашего SSH

DNSCrypt

Самый простой способ защитить свое DNS соединение — это использовать DNSCrypt.

Первым делом качаем сам DNSCrypt

Уже откомпилированная версия находится в каталоге DNSCrypt архива. Нам нужен только один файл — dnscrypt-proxy.exe. Он находится в том самом каталоге.

Запустив dnscrypt-proxy.exe, ты понял, что что-то не то. Программа запустилась в окне командной строки. Все правильно, ты скачал сам прокси, а теперь еще нужно скачать к нему оболочку: Оболочка

В каталоге binaries/Release/ будет файл dnscrypt-winclient.exe. Копируем этот файл в каталог, в котором находится файл dnscrypt-proxy.exe.

Осталось только запустить dnscrypt-proxy. exe. В появившемся окне выбери сетевые адаптеры, которые нужно защитить, и нажми кнопку Start. Если всё работает, то Status будет Enabled

Так же, можно использовать динамический DNS, типа, noip.com

Свой VPN-сервер

Регистрируемся на RootVPN, (https://rootvpn.net/ru/) сразу при регистрации на балансе достаточно денег, чтобы попробовать создать VPN бесплатно и протестировать его 8 часов. После чего можно пополнить баланс.

Выбираем страну размещения сервера. Чем ближе размещение VPN, тем больше скорость и ниже пинг.

Выбираем количество пользователей или устройств.

Если вы хотите объединить офисы или компьютеры в эту сеть, выберите Client-to-client трафик.

Разверните вкладку «Дополнительные настройки», для высокой скорости оставьте протокол UDP, или TCP если у вас проблемный провайдер.

Выберите зашифрованный DNS или DNS от Google, если ему доверяете больше.

Если хотите, чтобы VPN не определялся сайтами выберите скрывать VPN Fingerprint.

Нажмите кнопку "Создать" и ждите до 40 минут.

После процесса создания на email придет уведомление, а в личном кабинете появится возможность скачать конфиг для OpenVPN.

(https://openvpn.net)

Скачиваем конфиг и импортируем его в OpenVPN.

Так же, в настройках Windows можно поставить DNS-сервер, который вы хотите. Можно и от Google, как на скриншоте (не советую от Google)

Так же, отключаем всё, кроме IP версии 4 (TCP/IPv4) и IP версии 6 (TCP/IPv6)

Настраиваем браузер

Или просто используем TOR, что лучше.

Во-первых, нам необходимо сменить свой User-Agent

Переходим в магазин расширений и качаем User-Agent Switcher

И настраиваем User-Agent

Во-вторых, нам нужно закрыть WebRTC

Снова в магазине качаем WebRTC Control

Активируем

В-третьих, можно отрубить все скрипты разом, так будет безопаснее.

Для этого качаем NoScript, но могут быть проблемы при загрузке страниц из-за блокировки JavaScript

Чистим white-list и готово!

В-четвёртых, отключаем некоторые функции в браузере. В роде, отсылать анонимные отчеты, автозаполнение, сохранение паролей.

Включаем Do-Not-Track

Заходим в настройки браузера и во вкладке "Settings" внизу страницы нажмите “Show Advanced settings"

Опция “Send a “Do Not Track” request with your browsing traffic” находится в разделе “Privacy”.

Открываем меню и выберите “Settings”.

Открываем меню и выберите “Settings”.

Опция “Send a “Do Not Track” request with your browsing traffic” находится во вкладке “Privacy & Security” в разделе “Privacy”.

Открываем настройки браузера и выбираем вкладку “Privacy”.

Открываем настройки браузера и выбираем вкладку “Privacy”.

Опция “Request that site not track you” находится в разделе “Tracking”.

Активируем

В-третьих, можно отрубить все скрипты разом, так будет безопаснее.

Для этого качаем NoScript, но могут быть проблемы при загрузке страниц из-за блокировки JavaScript

Чистим white-list и готово!

В-четвёртых, отключаем некоторые функции в браузере. В роде, отсылать анонимные отчеты, автозаполнение, сохранение паролей.

Включаем Do-Not-Track

Заходим в настройки браузера и во вкладке "Settings" внизу страницы нажмите “Show Advanced settings"

Опция “Send a “Do Not Track” request with your browsing traffic” находится в разделе “Privacy”.

Opera.

Открываем меню и выберите “Settings”.

Опция “Send a “Do Not Track” request with your browsing traffic” находится во вкладке “Privacy & Security” в разделе “Privacy”.

Firefox.

Открываем настройки браузера и выбираем вкладку “Privacy”.

Опция “Request that site not track you” находится в разделе “Tracking”.

Опция “Send a “Do Not Track” request with your browsing traffic” находится в разделе “Privacy”.

Opera.

Открываем меню и выберите “Settings”.

Опция “Send a “Do Not Track” request with your browsing traffic” находится во вкладке “Privacy & Security” в разделе “Privacy”.

Firefox.

Открываем настройки браузера и выбираем вкладку “Privacy”.

Опция “Request that site not track you” находится в разделе “Tracking”.